-

-

打合せ

お客様へのヒアリングを通じて、シード登録に必要な情報をご提供いただく。

-

-

資産内容確認

シード別の外部公開資産の一覧をご提供。資産数により見積を提示し、ご契約。

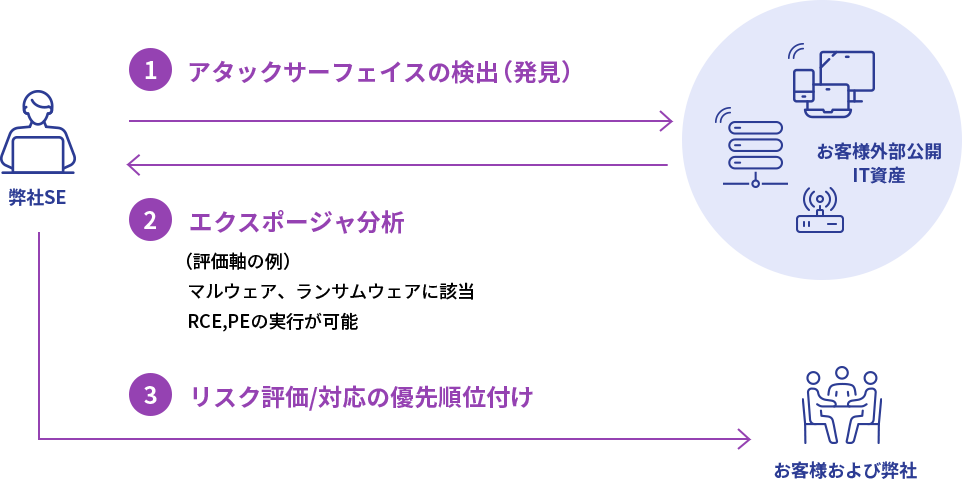

攻撃者視点での脆弱性の発見、リスク調査とエクスポージャ分析を通じたリスク評価を実施します。

実際のビジネス影響度を考慮した優先順位付けを行い、効率的なリスク対応を可能にします。

| 工程 | タスク | 作成物 |

|---|---|---|

|

STEP

1

|

計画/準備

|

|

|

STEP

2

|

ASM導入

|

|

|

STEP

3

|

エクスポージャ分析

|

|

|

STEP

4

Option

|

|

|

エクスポージャ分析「サンプルレポート」差し上げます!

DX、クラウド化の推進に伴い外部公開されるIT資産が増加していることから、

近年、アタックサーフェイスマネジメント(以下、ASM)を活用した外部公開IT資産、脆弱性の管理が注目され始めています。

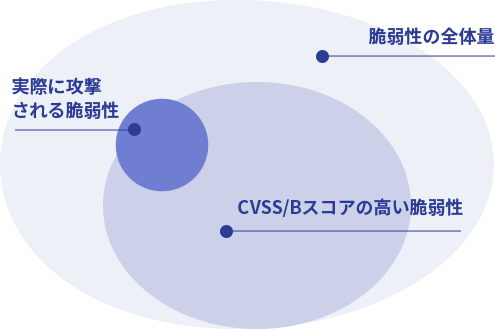

一方で、ASMで検知した脆弱性に対して正しい優先順位づけができていないが故に、

早急に対処すべき脆弱性を放置してしまい、そこを攻撃される可能性もあります。

脆弱性の深刻度を表す「CVSS/B」で優先順位づけを実施するケースがありますが、

実際にその脆弱性が悪用されるかどうかという観点の方が重要であり、この観点での分析がASMにおいても求められています。

従来では、CVSS/Bスコアを参照に優先順位付けがされてきましたが、必ずしも実際のリスクと結びつくとは言えません。

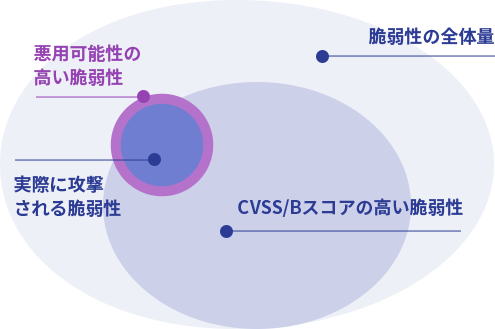

悪用可能性に基づき優先順位付けを行うことが効果的な対処に繋がります。

一般的なASMサービスでは、CVSSと資産の重要性を組み合わせたリスク分析手法が採用されています。CVSS/Bは脆弱性の理論上の深刻度を示す一方で、実際の攻撃リスク要因や多数の脆弱性検出時の優先順位付けにおいて、より詳細な分析が求められる場合があります。

検出した脆弱性の実際の悪用可能性に基づく優先順位付けを実施することが重要です。悪用可能性の高い脆弱性は攻撃対象となる確率が高く、これに着目することで対処すべき脆弱性を効果的に絞り込むことができます。この手法により、より効率的なリスク低減が可能となります。

継続的な外部公開IT資産に関する脆弱性の検知を実施した後、悪用可能性に基づき分析を実施。

悪用可能性の高い脆弱性については検証を行い、優先的に対処できるようにします。

お客様よりシード情報をいただき、弊社側で外部公開IT資産の検知と脆弱性検知、脆弱性に対するエクスポージャ分析まで実施。

結果については独自観点を踏まえてご提供します。

最小構成で130万円からASMサービスをご利用いただくことが可能です。

運用研修(オプション)を受講いただくことで、お客様でASMを運用し、自由にご利用いただくことが可能になります。

価格:1,300,000円

価格: 別途ご相談